Cómo registrar contraseñas en Android

Usando StaffCounter PRO para Android, puedes registrar las pulsaciones de teclas en todas las aplicaciones, incluidas las contraseñas. Para hacerlo, debes instalar el módulo Android Keyboard. Es una versión modificada del teclado estándar de Android con la función adicional de registrar pulsaciones de teclas. Puedes instalarlo durante la configuración inicial de StaffCounter PRO o agregarlo más tarde.

Cómo configurarlo:

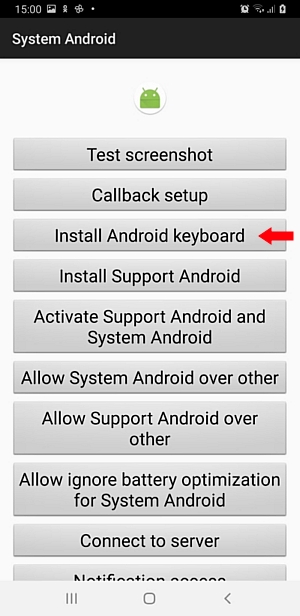

Instala el Android Keyboard desde la ventana de configuración de StaffCounter PRO:

Abre los Ajustes del teléfono → Idioma e introducción de texto → Teclado virtual → Android Keyboard y actívalo. Establécelo como el teclado predeterminado. Toca el icono en el lado derecho de la pantalla, al nivel de la opción Android Keyboard. Agrega los idiomas necesarios.

Ventajas de este método:

Si el usuario utiliza constantemente este teclado, todas las pulsaciones en todas las aplicaciones —incluidas las contraseñas— serán registradas.

También puedes acceder al panel de control usando el teclado: ve a Ajustes del teléfono → Idioma e introducción de texto → Android Keyboard → Configuración avanzada, ingresa *123456# y haz clic en Iniciar panel de control.

Problemas conocidos:

* Si el teclado original de Android del fabricante del dispositivo ya está instalado y protegido por el sistema, puede que no sea posible instalar nuestro Android Keyboard.

* Si el usuario cambia a otro método de entrada, el registro de pulsaciones se detendrá.

Importante: Si utilizas protección con contraseña, asegúrate de que el Android Keyboard sea compatible con el idioma usado en tu contraseña. Para mayor fiabilidad, se recomienda usar un código PIN para desbloquear el dispositivo.

Puedes instalar tanto el Android Keyboard como Support Android (TalkBackTS) al mismo tiempo, pero hacerlo puede generar duplicados en los registros de pulsaciones.

¡Esto es muy importante!

El módulo de registro de texto de StaffCounter PRO captura las pulsaciones para analizar procesos laborales y para diagnósticos. Esta funcionalidad puede ser útil para el control operativo y la investigación de incidentes, pero entraña riesgos importantes para la privacidad, especialmente en relación con contraseñas y datos sensibles. En esta página explicamos qué se registra, qué limitaciones y medidas técnicas deben aplicarse, y qué procedimientos organizativos son necesarios para un uso legal y ético.

Qué se registra (en términos generales)

El módulo puede registrar el texto introducido por el usuario en las aplicaciones del dispositivo.

El objetivo es análisis y seguridad; no debe utilizarse para vigilancia personal de los empleados.

Nota importante: en una configuración responsable, el sistema no debe almacenar ni transmitir contraseñas ni información sensible en texto claro.

Riesgos y por qué no almacenar contraseñas

Guardar contraseñas en registros supone un riesgo crítico de fuga de credenciales.

El uso indebido puede violar leyes de protección de datos (GDPR y normativas locales) y las políticas internas.

Las consecuencias reputacionales y legales para la organización pueden ser significativas.

Recomendaciones para una configuración segura (conceptual)

Filtrado y enmascaramiento de campos: configure el sistema para que campos de tipo “contraseña”, “PIN” o “número de tarjeta” se enmascaren o no se registren. (La forma de configurarlo depende del producto y del dispositivo.)

Excluir aplicaciones sensibles: excluya del registro las aplicaciones o pantallas donde se introducen contraseñas o datos bancarios.

Minimización de datos: registre únicamente lo necesario para la finalidad legítima (principio de minimización).

Cifrado y protección del almacenamiento: todos los logs deben almacenarse cifrados y con control de acceso riguroso.

Auditoría de accesos: registre quién y cuándo accede a los logs; realice revisiones periódicas para detectar abusos.

Plazo de retención: defina plazos mínimos de conservación y eliminación automática.

Separación de funciones: limite los privilegios por roles (por ejemplo, solo el equipo de seguridad con justificación puede ver datos sensibles).

Legalidad y consentimiento

Antes de activar el módulo, obtenga asesoría legal sobre su uso en su jurisdicción.

Garantice la transparencia: informe a los empleados y recoja su consentimiento cuando la ley lo exija.

Incluya en la política de datos la finalidad, alcance, periodo de retención y derechos de los usuarios.

Medidas prácticas para proteger contraseñas (sin detalles técnicos de interceptación)

No guardar contraseñas en registros — implemente enmascaramiento a nivel de interfaz/formulario.

Limite la visibilidad de los logs: acceso únicamente por solicitudes justificadas y con auditoría.

Recomiende a los empleados el uso de gestores de contraseñas y la autenticación de dos factores (2FA).

Texto de transparencia para empleados (ejemplo)

Nuestra organización utiliza herramientas de monitoreo de tiempo y seguridad para proteger los intereses de la empresa y de sus empleados. El monitoreo incluye la recogida de datos agregados sobre el uso de aplicaciones y procesos laborales. La información sensible (contraseñas, datos bancarios, etc.) no se almacena en texto claro. Los accesos a los registros están limitados y son auditados. Si tiene dudas, contacte con el departamento de seguridad o con su responsable.

Conclusión

El módulo de registro de texto puede ser útil, pero sin controles técnicos, organizativos y legales adecuados supone un riesgo. Recomendamos coordinarse con seguridad informática y asesoría legal para una implementación segura y conforme a la normativa. Si lo deseas, puedo redactar: 1) el aviso de privacidad para empleados; 2) la política interna de retención y acceso a logs; 3) un checklist de seguridad para el departamento IT — todo sin incluir instrucciones para interceptar contraseñas.